La idea de que una empresa contrate a un hacker para que rompa sus propios esquemas de seguridad se hubiese considerado descabellada en años anteriores, pero, en tiempos actuales, se está pensando como un factor clave para la ciberseguridad empresarial.

El hacking es mayormente conocido por su uso para cosas ilícitas, pero las empresas ahora lo ven como una posibilidad para tener una imagen más fiel del estado de sus protocolos de seguridad y las áreas que deben reforzar.

¿Cómo funciona el hacking ético continuo?

Primero, debemos entender las diferencias entre un ciberdelincuente y un hacker ético. El primero, después de haber vulnerado la seguridad digital de una empresa, va a borrar todas sus huellas y mantener esta puerta abierta para futuros ataques.

En caso del hacking ético, es cuando un experto en informática analiza todas las áreas, tanto internas como externas de una empresa, para alertar al dueño de las fallas existentes que comprometan su seguridad.

Karina Astudillo, experta en el hacking ético, explica que este es “realizado por una empresa o consultor especializado en seguridad informática, con autorización de la organización a ser evaluada y con la condición de que las debilidades de seguridad o vulnerabilidades encontradas serán reportadas al cliente”.

Y, al final del proceso, se le entrega un informe con las soluciones a todas las fallas encontradas. Todo esto debe ser negociado con el cliente y debe establecerse un contrato previo donde queden entendidas todas las condiciones del servicio. Es conocido que las barreras de seguridad de los sistemas operativos tienen una fecha de caducidad, es por eso que deben estudiarse y actualizarse cada cierta cantidad de tiempo.

¡Tapa la cámara de tu laptop! Podrían estarte espiando

Cifras de efectividad

Según un estudio realizado por la empresa experta en el desarrollo de soluciones de ciberseguridad, Fluid Attacks, la demanda del hacking ético continuo en las empresas aumentó en un 121% en las empresas del continente americano.

En estos casos estudiados se hallaron que:

- 32% de las empresas analizadas presentaron un nivel de vulnerabilidad en sus sistemas.

- 46.5% de los esquemas de seguridad estudiados presentaron una vulnerabilidad crítica.

- 25% de las empresas aumentaron las inversiones de sus esquemas de seguridad debido a las fallas de seguridad descubiertas por un análisis de hacking ético continuo.

- Los protocolos de ciberseguridad que son evaluados constantemente tienen un 90% de efectividad.

Importancia del hacking ético continuo

El CEO de Hackrocks, Enrique Serrano, mencionó la necesidad de quitarle el estigma negativo que se ha construido alrededor del hacking, ya que, se necesita que las personas jóvenes puedan practicarlo libremente sin obtener sanciones.

“¿Cómo das el salto a hacker ético? No hay manera humana de hacerlo sin haber practicado. Es muy difícil ser hacker sin haber sido antes ciberdelincuente. Por eso hemos creado una plataforma virtual para practicar, porque hay necesidad de que haya hackers en la sociedad”, dijo en una entrevista para el Diario de Tarragona.

Serrano también afirmó que el hacking ético tiene un futuro prometedor en cuanto a materia laboral. “Para el año 2022 van a quedar sin cubrir en el mundo dos millones de posiciones en ciberseguridad. Conozco a grandes empresas que están contratando a gente sin carrera, solo por la experiencia que tienen”, comentó.

Karina Astudillo en una serie de videos, se afincó en que, tanto los que quieran contratar este servicio y los que quieren dedicarse a él, deben tener experiencia previa.

“No basta con que el profesional cuente con certificaciones o títulos que lo acrediten como experto en seguridad informática y hacking ético, es importante que demuestre experiencia previa en la realización de trabajos similares”, dijo.

En conclusión

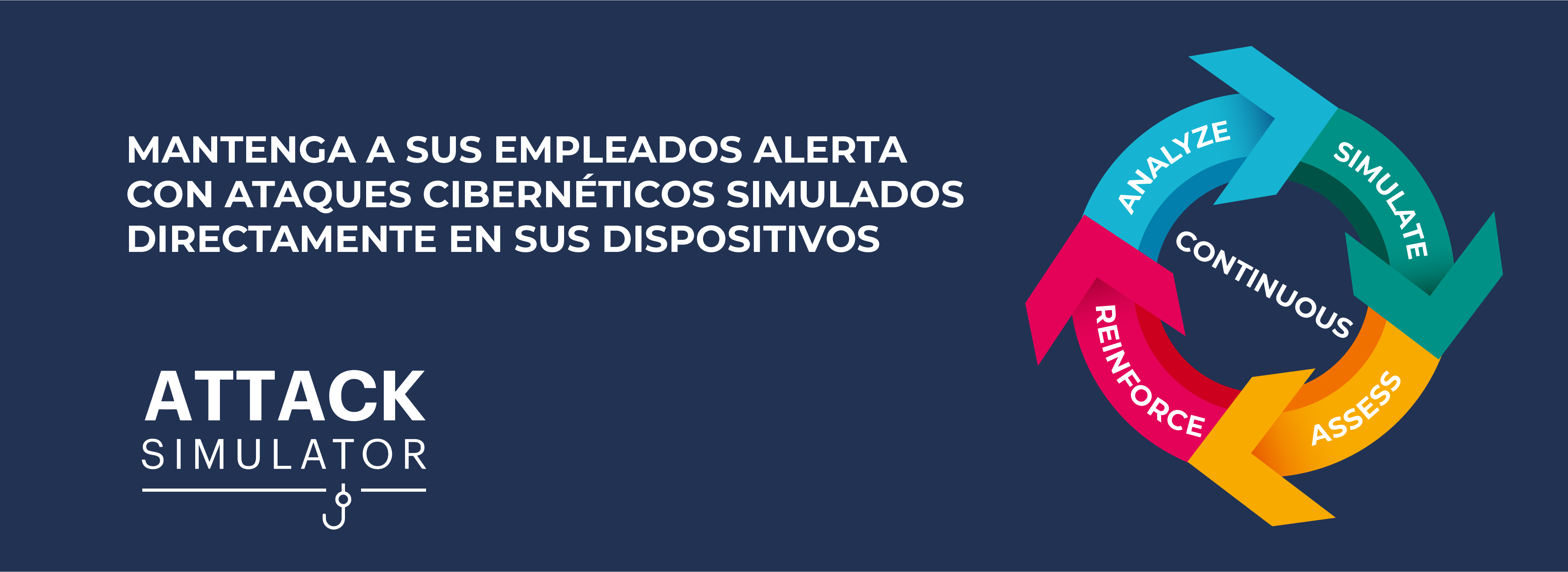

El hacking ético continuo es cuando, después de haberlo acordado formalmente con el cliente, este proceso de vulneración se hace periódicamente, sin afectar el funcionamiento de la empresa, para asegurarse de que sus equipos y parches de seguridad estén vigentes.

¿Cuáles han sido las mayores violaciones de datos en 2021?